Votre registre de sécurité conforme en 5 minutes

Solution digitale pour ERP et ERT - 100% Conforme - Prête pour les contrôles

Ils ont choisi le registre de sécurité Securylog

Fonctionnalités

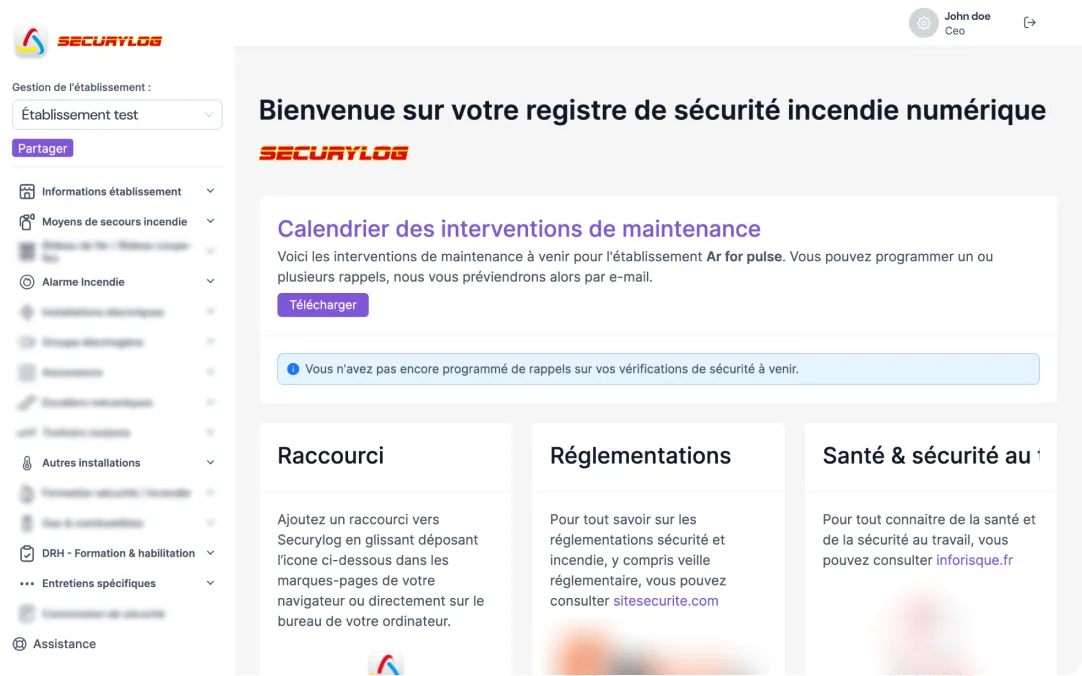

Un outil simple et sécurisé pour gérer vos registres de sécurité

Alertes automatisées

Ne ratez plus jamais une échéance réglementaire

Registre centralisé et conforme

À jour, traçable, accessible à tout moment.

Accès sécurisé & multi-profils

Direction, maintenance, sécurité : chacun son espace.

Suivi des vérifications techniques

Planifiez, documentez, exportez. Tout est là.

Export PDF pour contrôles officiels

Un clic, un fichier, vous êtes prêt.

Support réactif & vidéos tutoriels

On ne vous laisse jamais seul face aux obligations.

ERP

Je me mets en conformité

Que vous dirigiez un hôtel, un restaurant, une école, une mairie ou un centre commercial, la sécurité est une obligation légale. Avec Securylog, vous centralisez votre registre, automatisez les rappels et montrez patte blanche en cas de contrôle. Finis les oublis, la paperasse et le stress. Vous êtes conforme, en toute simplicité.

ERT

J’évite la fermeture administrative

Que vous gériez un entrepôt industriel, un site logistique, un siège social ou des locaux techniques, vous avez l’obligation d’assurer la sécurité de vos équipes. Securylog vous aide à tenir un registre conforme, à jour, sans effort. Vous anticipez les vérifications, archivez les interventions et restez en règle face aux exigences du Code du Travail. Simple, centralisé, sécurisé.

Tarifs ERP

Choisissez la formule la plus adaptée à vos besoins

Starter (Établissements 5e cat.)

29€

Comprend :

Accès simple à 100% du logiciel

Un seul registre

Base documentaire et vidéos tutoriels

Pas d’interlocuteur privilégié

Engagement de 36 mois

Premium

Sur devis

Comprend :

Accès simple à 100% du logiciel

Un seul registre

Support dédié

Base documentaire et vidéos tutoriels

Interlocuteur privilégié

Engagement de 36 mois

Onboarding simple ou avancé

Groupes ou établissements spéciaux

Sur devis

Comprend :

Accès simple à 100% du logiciel

Personnalisation complète

Starter

319€

Comprend :

Accès simple à 100% du logiciel

Un seul registre

Base documentaire et vidéos tutoriels

Pas d’interlocuteur privilégié

Engagement de 36 mois

Premium

Sur devis

Comprend :

Accès simple à 100% du logiciel

Un seul registre

Support dédié

Base documentaire et vidéos tutoriels

Pas d’interlocuteur privilégié

Engagement de 36 mois

Onboarding simple ou avancé

Groupes ou établissements spéciaux

Sur devis

Comprend :

Accès simple à 100% du logiciel

Personnalisation complète

Tarifs ERT

Un prix simple, transparent, adapté à votre structure

Que vous soyez une PME, une industrie ou une société multi-sites, Securylog s’adapte à votre fonctionnement.

Foire aux questions

Est-ce que l’abonnement couvre plusieurs utilisateurs ?

Oui, chaque site peut avoir plusieurs utilisateurs (direction, maintenance, sécurité…).

Est-ce que je peux utiliser Securylog pour plusieurs établissements ?

Oui, Securylog est conçu pour les structures multi-sites. Vous pouvez gérer plusieurs sites depuis un seul compte, tout en attribuant des accès distincts à chaque établissement.

Puis-je ajouter un site plus tard ?

Oui, vous pouvez monter en gamme à tout moment.

Le registre numérique est-il accepté en cas d’inspection ?

Oui, il respecte les obligations légales et peut être exporté pour présentation.

Quelles obligations couvre Securylog ?

Securylog vous aide à suivre :

- Les vérifications périodiques (extincteurs, alarme, désenfumage…)

- Le suivi des incidents et observations techniques

- L’historique des formations sécurité et consignes d’évacuation

- L’accessibilité des documents pour inspection

- L’archivage des interventions de maintenance

Proposez-vous une aide à la prise en main ?

Oui, une base documentaire est fournie avec votre inscription, et notre équipe peut vous accompagner pour importer vos données existantes et démarrer sereinement grâce à un onboarding possible (supplément)

Où sont stockées mes données ?

Vos données sont hébergées en France, sur des serveurs sécurisés et redondés. Nous respectons strictement le RGPD et les exigences de confidentialité liées aux données professionnelles.

Comment se passe la facturation ?

Le paiement s’effectue mensuellement ou annuellement via Stripe, en carte bancaire. Une facture est automatiquement envoyée après chaque paiement.

Vous ne trouvez pas la réponse à vos questions dans notre FAQ, posez-nous directement la question par mail

Ne stressez plus jamais à cause d’un contrôle

Trop de gérants et décisionnaires ont été sanctionnés d’une amende ou d’une fermeture administrative à cause d’un registre de sécurité non conforme.